Les agences américaine et britannique de renseignement ont piraté le principal fabricant de cartes SIM et sont parvenus à dérober les clés de chiffrement sécurisant les communications. The Intercept rapporte cette information explosive sur la base de documents top secret divulgués par Edward Snowden.

Avec ces clés de chiffrement en main, la NSA et le GCHQ sont capables de surveiller les communications mobiles sans avoir à se référer aux opérateurs télécoms ou aux autorités étatiques. De plus, ces écoutes se font en toute discrétion, sans laisser de traces sur les réseaux.

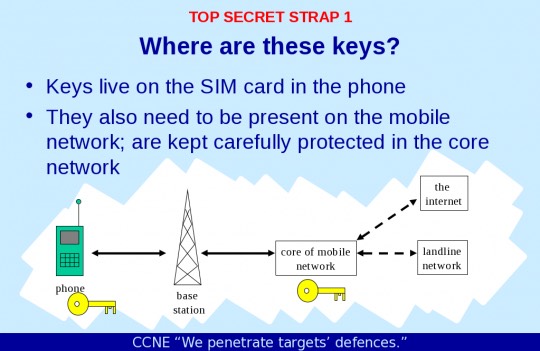

Concrètement, chaque carte SIM contient une clé, surnommée « Ki », qui sert à protéger les communications vocales, textuelles ou encore internet. L'opérateur détient une copie de la clé qui lui permet d'authentifier la SIM et connecte le téléphone à son réseau. En se servant de fausses antennes relais et de ces précieuses clés, la NSA et le GCHQ sont donc en mesure d'intercepter les communications.

Pour s'emparer de ces clés de chiffrement, les agences de renseignement ont piraté Gemalto, le premier fabricant mondial de cartes SIM. Née en 2006 de la fusion du français Gemplus et du néerlandais Axalto, Gemalto produit chaque année deux milliards de cartes SIM pour 450 opérateurs, dont AT&T, T-Mobile, Verizon, Orange et SFR. D'après un document confidentiel, le GCHQ a pénétré le réseau de l'entreprise et installé des logiciels espions sur plusieurs ordinateurs.

Gemalto assure n'avoir eu « aucune connaissance préalable que ces agences gouvernementales conduisaient cette opération » et « met en œuvre tous les moyens nécessaires pour investiguer et comprendre l'étendue de ces techniques sophistiquées. »

The Intercept dévoile qu'une unité spéciale, la Mobile Handset Exploitation Team (MHET), a été formée en 2010 pour trouver des failles dans les téléphones, en ciblant notamment les sociétés qui fabriquent les cartes SIM. Cette équipe rassemble des agents de la NSA et du GCHQ.

L'ampleur réelle de la surveillance est inconnue. Sur ces millions de clés dérobées, on ne sait pas combien ont été exploitées par les agences de renseignement ni si les autres cartes à puces fabriquées par Gemalto (dont les cartes bancaires) sont menacées.

The Intercept note que le seul moyen efficace pour garder sa confidentialité est d'utiliser des services sécurisés qui reposent notamment sur TLS. Sur iPhone, c'est le cas de Mail et d'iMessage, par exemple. Le gouvernement américain et le FBI ont critiqué à plusieurs reprises le service de messagerie instantané d'Apple, jugé trop sécurisé à leurs yeux (lire : Pour le patron du FBI, Apple et Google vont trop loin dans la protection des données & Le ministre américain de la Justice vent debout contre Apple et Google).