La Commission nationale de l’informatique et des libertés (CNIL) et l'Inria travaillent depuis un an dans le cadre du projet "Mobilitics" à analyser les données enregistrées, stockées et diffusées par les smartphones

La Commission nationale de l’informatique et des libertés (CNIL) et l'Inria travaillent depuis un an dans le cadre du projet "Mobilitics" à analyser les données enregistrées, stockées et diffusées par les smartphones (il y en aurait 24 millions aujourd'hui entre les mains des français).

Une étude voulue d'abord pour observer ce que font les applications, ce qu'elles récupèrent, transmettent et dans quelles proportions. Ensuite pour définir des règles de conduite pour les éditeurs afin de pallier d'éventuels débordements et protéger les utilisateurs. Par données récoltées la Cnil entend le numéro d'identification du téléphone, le nom que lui a été associé par l'utilisateur, les accès réseau déclenchés, la lecture du carnet d'adresses, la position géographique du téléphone, les photos, etc.

Les deux organismes ont conçu un logiciel capable d'observer quelles données étaient récupérées par les applications. L'étude a d'abord porté sur iOS, l'outil équivalent pour Android est en développement pour encore quelques semaines et d'autres OS pourraient être aussi passés au crible.

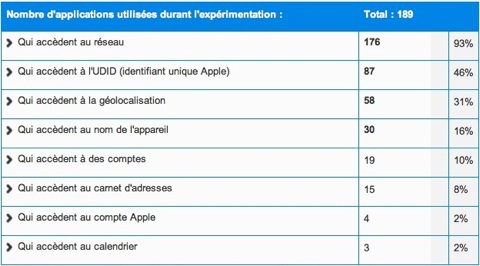

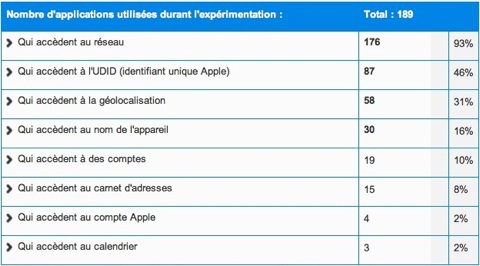

L'échantillon de test n'était que de 6 personnes, des volontaires de la CNIL qui ont utilisé un iPhone pendant 3 mois avec cette application installée. À ce stade, la CNIL livre quelques statistiques : 9 Go de données et 7 millions d'événements à analyser, 41 000 accès à la géolocalisation soit environ 76 par jour et par personne. Mais il manque des détails qui auraient été intéressants.

189 applications sont passées par ce tamis électronique, mais on ne saura pas lesquelles. Ce qui rend plus compliquée l'estimation de la pertinence de certaines actions dans ces apps. Chez ZDNet la Cnil

explique qu'il ne s'agit pas de « poursuivre tel ou tel éditeur », mais de comprendre ce qui se passe, pour trier entre les actions légitimes et celles plus limites ou qui franchissent la ligne jaune et établir un cadre de conduite.

Dans le tableau récapitulatif, des accès au réseau sont ainsi réalisés par quasiment l'intégralité d'entre elles (93%). Faut-il s'en inquiéter ? Difficile à dire sans en savoir plus sur le profil de ce lot de logiciels. La Cnil s'étonne par exemple que les jeux comptent parmi ces applications qui se connectent sans réelle justification. S'agit-il d'accès Game Center très courants et naturels, d'actualisation de contenus ou à l'inverse d'accès qui n'ont absolument pas lieu d'être ?

L'accès à l'UDID et sa transmission sont plus surprenants et massif (46% des logiciels) sachant qu'Apple, depuis un certain temps déjà, a averti que cette utilisation par les développeurs de l'identifiant d'un iPhone ne serait plus tolérée (lire

App Store : iPhone 5 obligatoires et UDID interdit à partir du 1er mai).

« 87 applications sur les 189 utilisées ont accédé à l'UDID, soit presque 50% et 33 l'ont transmis en clair, plusieurs fois durant l'expérimentation. À titre d'exemple, l'application d'un quotidien a accédé 1989 fois à l'identifiant unique du téléphone et l'a transmis 614 fois à l'éditeur de l'application. »

Juste derrière c'est la géolocalisation qui souvent est réclamée par les applications, à hauteur du tiers de celles incluses dans l'échantillon. Mais là encore il est délicat de juger dans quelle mesure cette donnée n'était d'aucun intérêt pour les applications demandeuses. Le chiffre est conséquent, mais on ne peut en tirer plus d'enseignement.

La Cnil souhaite donc un plus grand respect de la part des différents acteurs sur l'usage qui est fait des données des utilisateurs, parfois à leur insu, depuis la collecte, la transmission jusqu'à leur destination exacte et exploitation. L'utilisateur doit aussi pouvoir accéder plus facilement aux réglages permettant de limiter les accès. Trois grands points sont listés :

- Les magasins d'application doivent inventer des modes innovants d'information des utilisateurs et de recueil du consentement. La situation actuelle, binaire, du " à prendre ou à laisser " n'est pas satisfaisante.

- les paramètres et réglages présents dans les systèmes d'exploitation pour smartphones sont insuffisants. Un contrôle plus fin pourrait être proposé sans pour autant dégrader l'expérience utilisateur. Dans le cadre du projet Mobilitics, la CNIL et l’Inria ont développé, à titre expérimental, une démonstration des réglages qui pourraient être proposés par le fournisseur du système d'exploitation.

- les acteurs tiers qui fournissent des services et des outils aux développeurs ne doivent collecter que les données nécessaires, et ce, en toute transparence, vis-à-vis du développeur et par voie de conséquence vis-à-vis de l'utilisateur final.

Ces pistes sont

avancées et promues par le G29, qui rassemble les Cnil européennes. Celle-ci entendent désormais «

en concertation avec les acteurs concernés, rendre ces recommandations opérationnelles et effectives ».

Sur le même sujet :

-

UDID : l'origine de la fuite a été découverte

-

Une liste d'un million d'UDID iOS mise en circulation après un piratage

La Commission nationale de l’informatique et des libertés (CNIL) et l'Inria travaillent depuis un an dans le cadre du projet "Mobilitics" à analyser les données enregistrées, stockées et diffusées par les smartphones (il y en aurait 24 millions aujourd'hui entre les mains des français).

Une étude voulue d'abord pour observer ce que font les applications, ce qu'elles récupèrent, transmettent et dans quelles proportions. Ensuite pour définir des règles de conduite pour les éditeurs afin de pallier d'éventuels débordements et protéger les utilisateurs. Par données récoltées la Cnil entend le numéro d'identification du téléphone, le nom que lui a été associé par l'utilisateur, les accès réseau déclenchés, la lecture du carnet d'adresses, la position géographique du téléphone, les photos, etc.

Les deux organismes ont conçu un logiciel capable d'observer quelles données étaient récupérées par les applications. L'étude a d'abord porté sur iOS, l'outil équivalent pour Android est en développement pour encore quelques semaines et d'autres OS pourraient être aussi passés au crible.

L'échantillon de test n'était que de 6 personnes, des volontaires de la CNIL qui ont utilisé un iPhone pendant 3 mois avec cette application installée. À ce stade, la CNIL livre quelques statistiques : 9 Go de données et 7 millions d'événements à analyser, 41 000 accès à la géolocalisation soit environ 76 par jour et par personne. Mais il manque des détails qui auraient été intéressants.

189 applications sont passées par ce tamis électronique, mais on ne saura pas lesquelles. Ce qui rend plus compliquée l'estimation de la pertinence de certaines actions dans ces apps. Chez ZDNet la Cnil explique qu'il ne s'agit pas de « poursuivre tel ou tel éditeur », mais de comprendre ce qui se passe, pour trier entre les actions légitimes et celles plus limites ou qui franchissent la ligne jaune et établir un cadre de conduite.

Dans le tableau récapitulatif, des accès au réseau sont ainsi réalisés par quasiment l'intégralité d'entre elles (93%). Faut-il s'en inquiéter ? Difficile à dire sans en savoir plus sur le profil de ce lot de logiciels. La Cnil s'étonne par exemple que les jeux comptent parmi ces applications qui se connectent sans réelle justification. S'agit-il d'accès Game Center très courants et naturels, d'actualisation de contenus ou à l'inverse d'accès qui n'ont absolument pas lieu d'être ?

La Commission nationale de l’informatique et des libertés (CNIL) et l'Inria travaillent depuis un an dans le cadre du projet "Mobilitics" à analyser les données enregistrées, stockées et diffusées par les smartphones (il y en aurait 24 millions aujourd'hui entre les mains des français).

Une étude voulue d'abord pour observer ce que font les applications, ce qu'elles récupèrent, transmettent et dans quelles proportions. Ensuite pour définir des règles de conduite pour les éditeurs afin de pallier d'éventuels débordements et protéger les utilisateurs. Par données récoltées la Cnil entend le numéro d'identification du téléphone, le nom que lui a été associé par l'utilisateur, les accès réseau déclenchés, la lecture du carnet d'adresses, la position géographique du téléphone, les photos, etc.

Les deux organismes ont conçu un logiciel capable d'observer quelles données étaient récupérées par les applications. L'étude a d'abord porté sur iOS, l'outil équivalent pour Android est en développement pour encore quelques semaines et d'autres OS pourraient être aussi passés au crible.

L'échantillon de test n'était que de 6 personnes, des volontaires de la CNIL qui ont utilisé un iPhone pendant 3 mois avec cette application installée. À ce stade, la CNIL livre quelques statistiques : 9 Go de données et 7 millions d'événements à analyser, 41 000 accès à la géolocalisation soit environ 76 par jour et par personne. Mais il manque des détails qui auraient été intéressants.

189 applications sont passées par ce tamis électronique, mais on ne saura pas lesquelles. Ce qui rend plus compliquée l'estimation de la pertinence de certaines actions dans ces apps. Chez ZDNet la Cnil explique qu'il ne s'agit pas de « poursuivre tel ou tel éditeur », mais de comprendre ce qui se passe, pour trier entre les actions légitimes et celles plus limites ou qui franchissent la ligne jaune et établir un cadre de conduite.

Dans le tableau récapitulatif, des accès au réseau sont ainsi réalisés par quasiment l'intégralité d'entre elles (93%). Faut-il s'en inquiéter ? Difficile à dire sans en savoir plus sur le profil de ce lot de logiciels. La Cnil s'étonne par exemple que les jeux comptent parmi ces applications qui se connectent sans réelle justification. S'agit-il d'accès Game Center très courants et naturels, d'actualisation de contenus ou à l'inverse d'accès qui n'ont absolument pas lieu d'être ?

L'accès à l'UDID et sa transmission sont plus surprenants et massif (46% des logiciels) sachant qu'Apple, depuis un certain temps déjà, a averti que cette utilisation par les développeurs de l'identifiant d'un iPhone ne serait plus tolérée (lire App Store : iPhone 5 obligatoires et UDID interdit à partir du 1er mai).

L'accès à l'UDID et sa transmission sont plus surprenants et massif (46% des logiciels) sachant qu'Apple, depuis un certain temps déjà, a averti que cette utilisation par les développeurs de l'identifiant d'un iPhone ne serait plus tolérée (lire App Store : iPhone 5 obligatoires et UDID interdit à partir du 1er mai).

Juste derrière c'est la géolocalisation qui souvent est réclamée par les applications, à hauteur du tiers de celles incluses dans l'échantillon. Mais là encore il est délicat de juger dans quelle mesure cette donnée n'était d'aucun intérêt pour les applications demandeuses. Le chiffre est conséquent, mais on ne peut en tirer plus d'enseignement.

La Cnil souhaite donc un plus grand respect de la part des différents acteurs sur l'usage qui est fait des données des utilisateurs, parfois à leur insu, depuis la collecte, la transmission jusqu'à leur destination exacte et exploitation. L'utilisateur doit aussi pouvoir accéder plus facilement aux réglages permettant de limiter les accès. Trois grands points sont listés :

- Les magasins d'application doivent inventer des modes innovants d'information des utilisateurs et de recueil du consentement. La situation actuelle, binaire, du " à prendre ou à laisser " n'est pas satisfaisante.

- les paramètres et réglages présents dans les systèmes d'exploitation pour smartphones sont insuffisants. Un contrôle plus fin pourrait être proposé sans pour autant dégrader l'expérience utilisateur. Dans le cadre du projet Mobilitics, la CNIL et l’Inria ont développé, à titre expérimental, une démonstration des réglages qui pourraient être proposés par le fournisseur du système d'exploitation.

- les acteurs tiers qui fournissent des services et des outils aux développeurs ne doivent collecter que les données nécessaires, et ce, en toute transparence, vis-à-vis du développeur et par voie de conséquence vis-à-vis de l'utilisateur final.

Ces pistes sont avancées et promues par le G29, qui rassemble les Cnil européennes. Celle-ci entendent désormais « en concertation avec les acteurs concernés, rendre ces recommandations opérationnelles et effectives ».

Sur le même sujet :

- UDID : l'origine de la fuite a été découverte

- Une liste d'un million d'UDID iOS mise en circulation après un piratage

Juste derrière c'est la géolocalisation qui souvent est réclamée par les applications, à hauteur du tiers de celles incluses dans l'échantillon. Mais là encore il est délicat de juger dans quelle mesure cette donnée n'était d'aucun intérêt pour les applications demandeuses. Le chiffre est conséquent, mais on ne peut en tirer plus d'enseignement.

La Cnil souhaite donc un plus grand respect de la part des différents acteurs sur l'usage qui est fait des données des utilisateurs, parfois à leur insu, depuis la collecte, la transmission jusqu'à leur destination exacte et exploitation. L'utilisateur doit aussi pouvoir accéder plus facilement aux réglages permettant de limiter les accès. Trois grands points sont listés :

- Les magasins d'application doivent inventer des modes innovants d'information des utilisateurs et de recueil du consentement. La situation actuelle, binaire, du " à prendre ou à laisser " n'est pas satisfaisante.

- les paramètres et réglages présents dans les systèmes d'exploitation pour smartphones sont insuffisants. Un contrôle plus fin pourrait être proposé sans pour autant dégrader l'expérience utilisateur. Dans le cadre du projet Mobilitics, la CNIL et l’Inria ont développé, à titre expérimental, une démonstration des réglages qui pourraient être proposés par le fournisseur du système d'exploitation.

- les acteurs tiers qui fournissent des services et des outils aux développeurs ne doivent collecter que les données nécessaires, et ce, en toute transparence, vis-à-vis du développeur et par voie de conséquence vis-à-vis de l'utilisateur final.

Ces pistes sont avancées et promues par le G29, qui rassemble les Cnil européennes. Celle-ci entendent désormais « en concertation avec les acteurs concernés, rendre ces recommandations opérationnelles et effectives ».

Sur le même sujet :

- UDID : l'origine de la fuite a été découverte

- Une liste d'un million d'UDID iOS mise en circulation après un piratage