La NSA dispose peut-être de moyens sûrs pour installer des malwares de sa confection à l'intérieur d'un iPhone afin d'en récupérer certaines données. Le chercheur en sécurité Jacob Appelbaum a produit un document de l'agence américaine lors d'une conférence le 27 décembre en Allemagne au Chaos Communication Congress (à 44 min dans la vidéo plus bas).

Il fait suite à des informations déjà publiées en septembre dernier par le Spiegel, dans le cadre de l'affaire Snowden, où il était expliqué que la NSA déployait des efforts particuliers pour s'offrir un accès aux terminaux BlackBerry, iOS et Android.

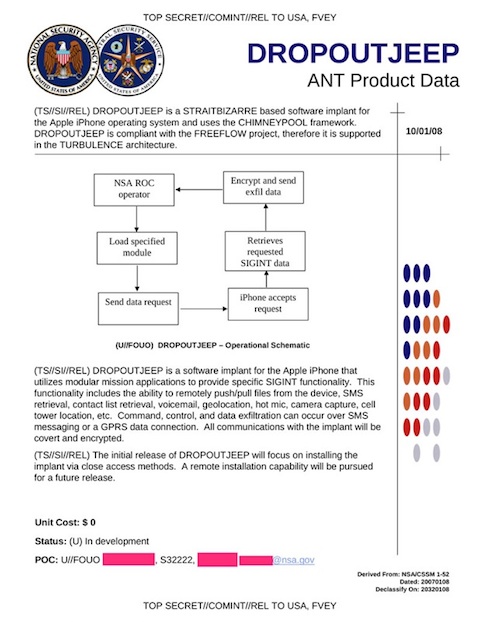

Le descriptif montré par Appelbaum remonte à 2008, l'année qui a suivi le lancement de l'iPhone. Baptisé "Dropoutjeep", le programme présente un système « en cours de développement », pour injecter un logiciel dans iOS de manière à pouvoir ensuite extraire - de manière discrète et chiffrée - les listes de contacts, les SMS, les messages vocaux, les informations de géolocalisation, activer le microphone ou encore la caméra.

Il était précisé à l'époque que cette méthode nécessiterait un accès physique à l'appareil visé, mais que les auteurs avaient pour ambition de trouver une manière de le faire aussi à distance. On a appris cette semaine que dans certains cas, la NSA s'autorisait à intercepter des matériels commandés par leurs clients afin d'y installer ses logiciels, avant de les remettre en circulation.

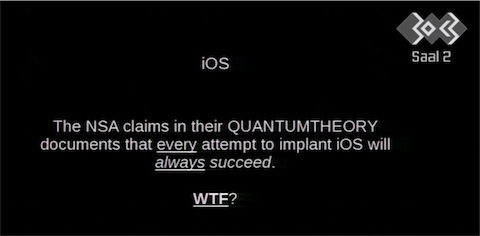

Est-ce qu'Apple a offert une assistance à la NSA pour l'aider à mettre au point un tel système, c'est la question posée par le chercheur. Une affirmation dans le document l'intrigue en tout cas. La NSA plastronne sur le fait qu'elle peut arriver à injecter un tel logiciel sur un terminal iOS « à tout moment » et qu'elle en sera toujours capable, comme si elle était parfaitement assurée de sa réussite. Soit parce qu'elle dispose d'un nombre important de failles exploitables, soit parce qu'on lui a facilité la tâche. C'est l'interrogation qui subsiste, en plus de savoir où en est aujourd'hui ce programme qui, dans la description qui en est faite, remonte à la première année d'existence de l'iPhone et de son OS.