Quand on active un VPN sur un appareil, le système d’exploitation est censé fermer immédiatement toutes les connexions existantes et les rouvrir dans la foulée. Cette mesure permet de sécuriser toutes les connexions et pas seulement les nouvelles qui seront créées après l’activation du VPN. Comme le révèlent les créateurs de ProtonVPN, ce n’est pas ce que fait iOS 13.

Rappelons tout d’abord qu’un VPN établit une connexion sécurisée entre votre appareil et un serveur distant. C’est ce serveur qui se charge ensuite de relayer toutes les requêtes vers les sites web et autres services en ligne utilisés. On utilise un VPN pour de multiples raisons, mais l’idée de départ est la sécurité des connexions effectuées par votre appareil. C’est pourquoi il est important de sécuriser toutes les connexions dès qu’un VPN s’active, ce qui n’est pas le cas avec la toute dernière version d’iOS.

Cette faille de sécurité n’est pas gravissime, puisque la plupart des connexions ont une durée de vie extrêmement courte. Quand vous affichez la page d’un site web dans Safari sur un iPhone, la connexion entre le smartphone et le serveur web dure quelques secondes au pire et elle est ensuite coupée. Mais comme l’explique ProtonVPN, il y a des connexions qui restent actives plus longtemps, notamment celle qui permet de recevoir des notifications instantanées.

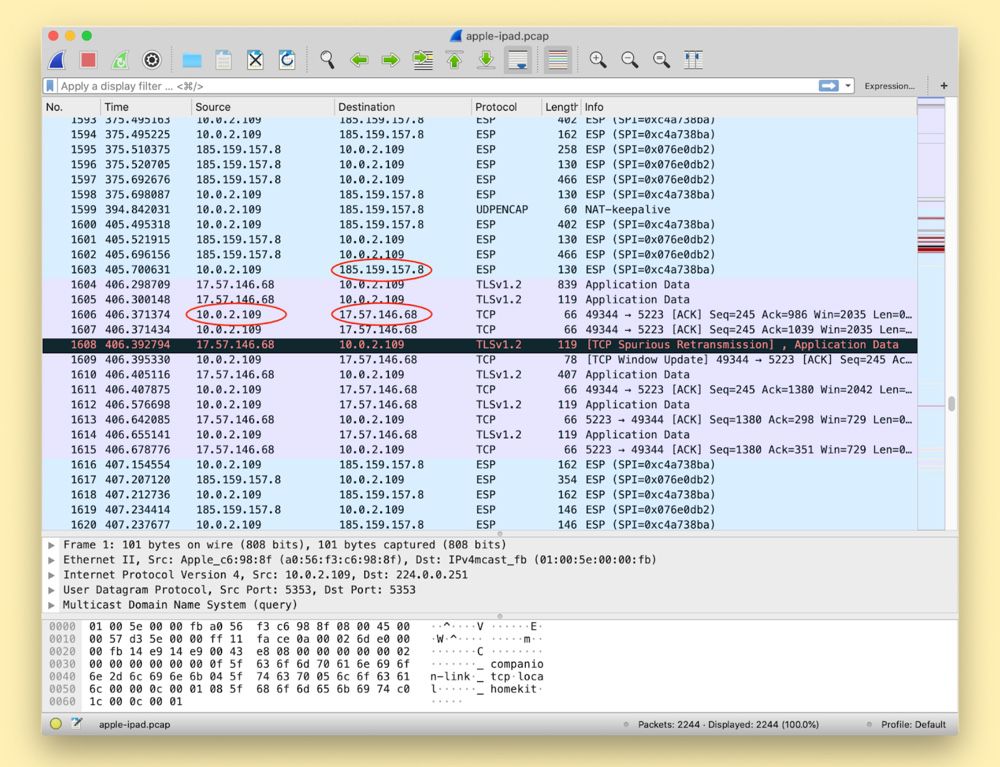

Apple maintient une connexion permanente entre ses serveurs de push et votre iPhone, probablement pour limiter l’impact sur la batterie. Si vous activez un VPN, cette connexion ne passera pas sur le serveur et elle ne sera à ce titre pas sécurisée. En attendant que le bug soit réglé, ProtonVPN recommande d’activer brièvement le mode avion d’iOS après avoir activé le VPN, ce qui permet cette fois de fermer toutes les connexions ouvertes.

ProtonVPN a notifié l’entreprise de Cupertino de cette faille de sécurité 90 jours avant de publier son article. Apple a répondu qu’un correctif allait être mis en place, mais iOS 13.4 ne l’intègre pas encore.

Source :