Plus de 1 200 applications iOS téléchargées à 300 millions de copies chaque mois sont victimes d'un bout de code malveillant intégré dans le SDK de Mintegral, une plateforme publicitaire chinoise. Les chercheurs en sécurité de Snyk ont mis le doigt sur le problème : Mintegral détourne les revenus provenant des autres régies remplissant les bandeaux publicitaires des applications. Les apps utilisent fréquemment plusieurs SDK publicitaires afin de diversifier les sources de revenus.

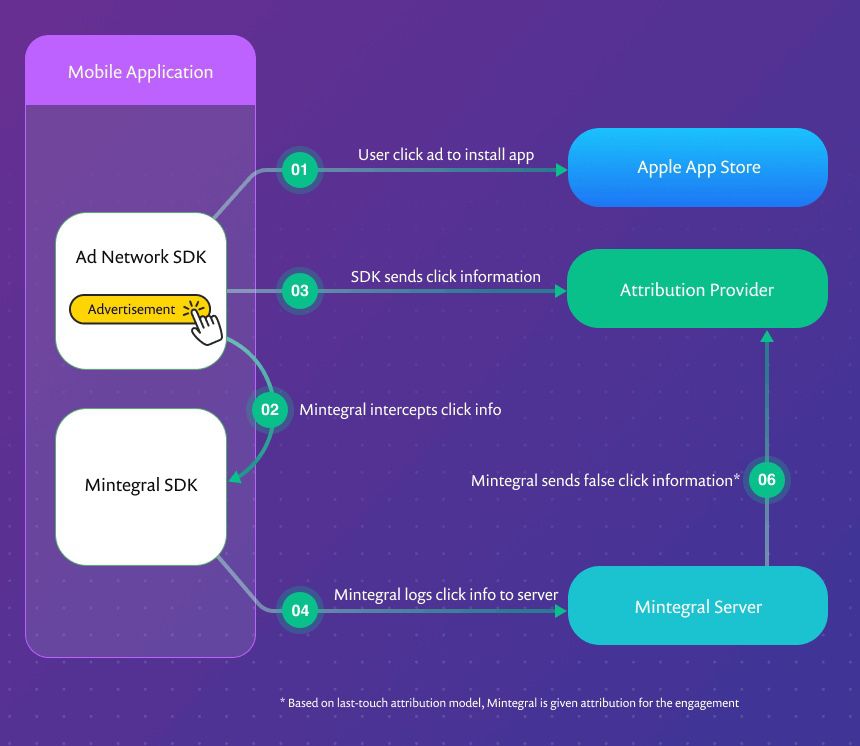

Lorsque l'utilisateur touche un bandeau publicitaire ne provenant pas de Mintegral, le code malveillant baptisé SourMint détourne le processus de référencement des « clics » qui s'inscrit indument au bénéfice de la plateforme et pas du concurrent. Ce qui prive les autres régies des revenus légitimes qu'auraient dû générer ces tapes.

Beaucoup plus embêtant, le SDK de Mintegral collecte les détails des requêtes URL réalisées dans les applications qui intègrent la plateforme. Parmi les données envoyées à un serveur se trouvent l'URL à proprement parler — qui pourrait contenir des informations d'identification —, les tokens d'authentification, ou encore l'IDFA (l'identifiant anonymisé unique utilisé par les annonceurs). Ce siphonnage permet aussi de déterminer les habitudes des utilisateurs.

Snik ne fournissant pas la liste des apps contaminées, il est évidemment impossible de savoir quelles sont celles à éviter. Les chercheurs observent toutefois que SourMint a fait son apparition dans le SDK de Mintegral en juillet 2019. ZDnet a interrogé Apple sur le sujet, le constructeur explique n'avoir encore recueilli aucune preuve que le kit de développement soit malveillant pour les utilisateurs, du moins pas pour le moment.

La Pomme rappelle que ce sont les développeurs qui sont responsables de l'intégration des SDK dans leurs apps. Apple ajoute que ce genre de comportement est la raison pour laquelle elle renforce chaque année les digues qui protègent la vie privée des utilisateurs (lire : iOS 14 s'attaque au pistage de l'utilisateur par la pub dans les apps).