Les applications se servant du microphone d’un iPhone doivent demander l’autorisation à l’utilisateur. Par contre, on ne se méfie pas des capteurs de mouvement, comme les gyroscopes. Les applications en tirent profit, sans même demander à l’utilisateur son feu vert.

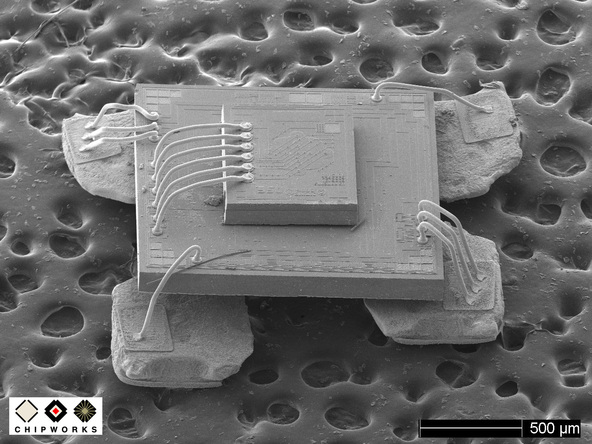

Des chercheurs en sécurité informatique de l’université américaine de Stanford, en collaboration avec le Rafael Advanced Defense Systems (l’Institut de recherche et de développement en armement d’Israël), ont découvert qu’il était possible de transformer le minuscule gyroscope (MEMS Gyroscope) d’un smartphone (iPhone comme Android) en un microphone, qu’ils surnomment « Gyrophone ». Ils exposeront dans quelques jours leurs découvertes lors de la conférence Usenix Security.

Le gyroscope repère l’orientation du téléphone en analysant les vibrations provoquées par la pression exercée sur de fins plateaux. Il est suffisamment sensible pour repérer les vibrations provoquées par les sons et donc la voix dans les airs. Certes, ces vibrations sont très faibles. La qualité du micro n’a donc pas grand-chose à voir avec celle provenant du vrai microphone du téléphone. Cependant, d’après les chercheurs, ce gyrophone serait suffisant pour « écouter » discrètement ce qui est prononcé à proximité du téléphone. Attention : il importe que les hackers aient un accès physique au téléphone, ce qui réduit considérablement les chances de se faire pirater.

Les mobiles Android seraient les plus susceptibles de se faire « hacker ». La plupart des téléphones équipés de l'OS de Google sont en effet équipés de gyroscopes qui opèrent dans la gamme des 80 à 250 Hz… ce qui n'est vraiment pas de chance : c’est justement la gamme de fréquences de la voix humaine !

L’iPhone, au contraire, est doté d’un gyroscope opérant dans des fréquences inférieures à 100 Hz. Même en « bidouillant » le capteur gyroscopique d’un iPhone, on ne pourra pas espionner de conversations.